防火墙IPsec配置

详细的 IPsec 配置也可参考 IPsec site to Site 配置

由于配置证书及在手机上导入证书操作相对复杂,本次配置的IPsec采用Mutual PSK + Xauth认证方式。防火墙IPsec的配置主要包括

- 用户配置

- 移动客户端配置

- 阶段1配置

- 阶段2配置

- 防火墙规则配置

用户配置

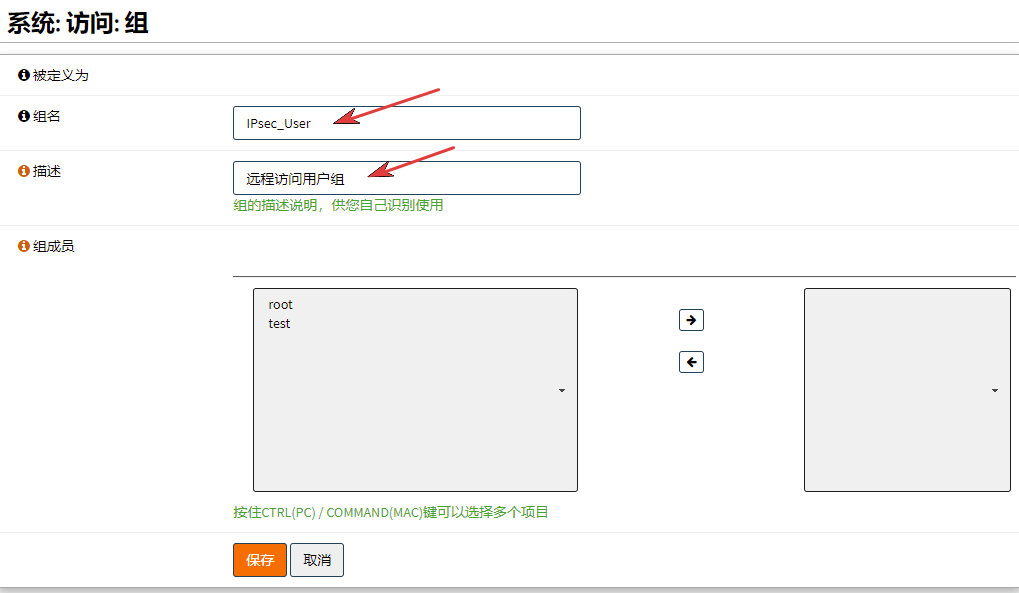

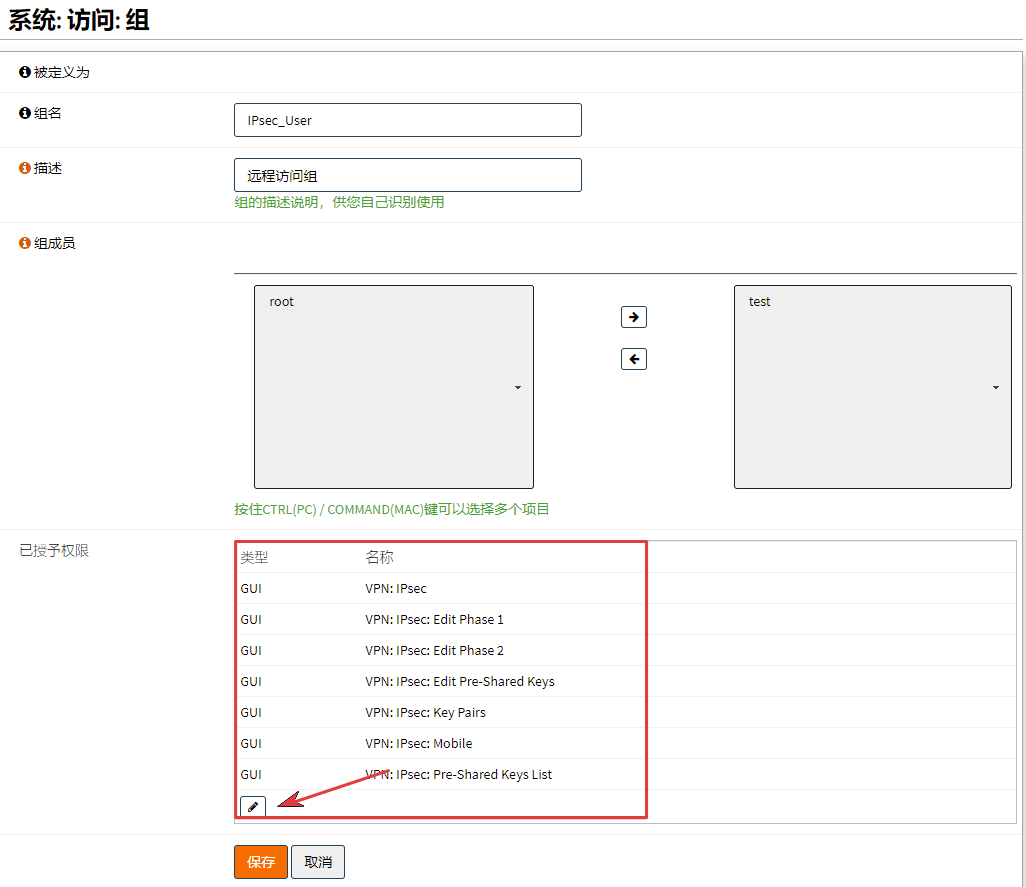

添加一个VPN组,并赋予组访问IPsec VPN的权限。

导航到系统>访问>组菜单,添加一个IPSEC_User用户组。

保存后,在新添加的组列表右则,点击编辑图标,给组赋予访问IPsec 所有设置的权限。

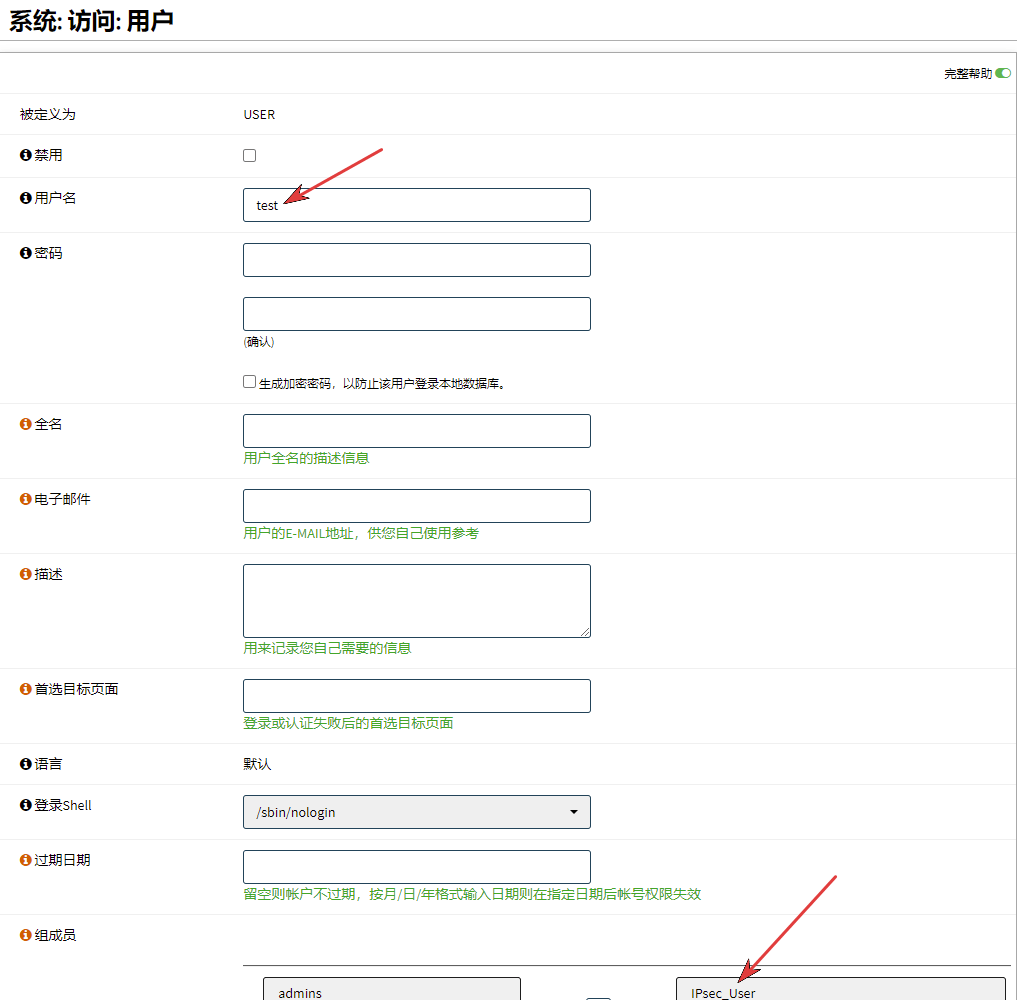

然后导航到系统>访问>用户菜单,添加一个远程访问用户。并将该用户添加至刚才新建的IPSEC_User组中。

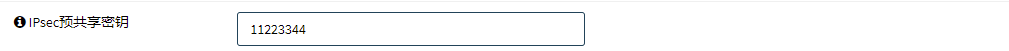

输入IPsec预共享密钥,且必须与后面阶段1中设置的IPsec预共享密钥相同。

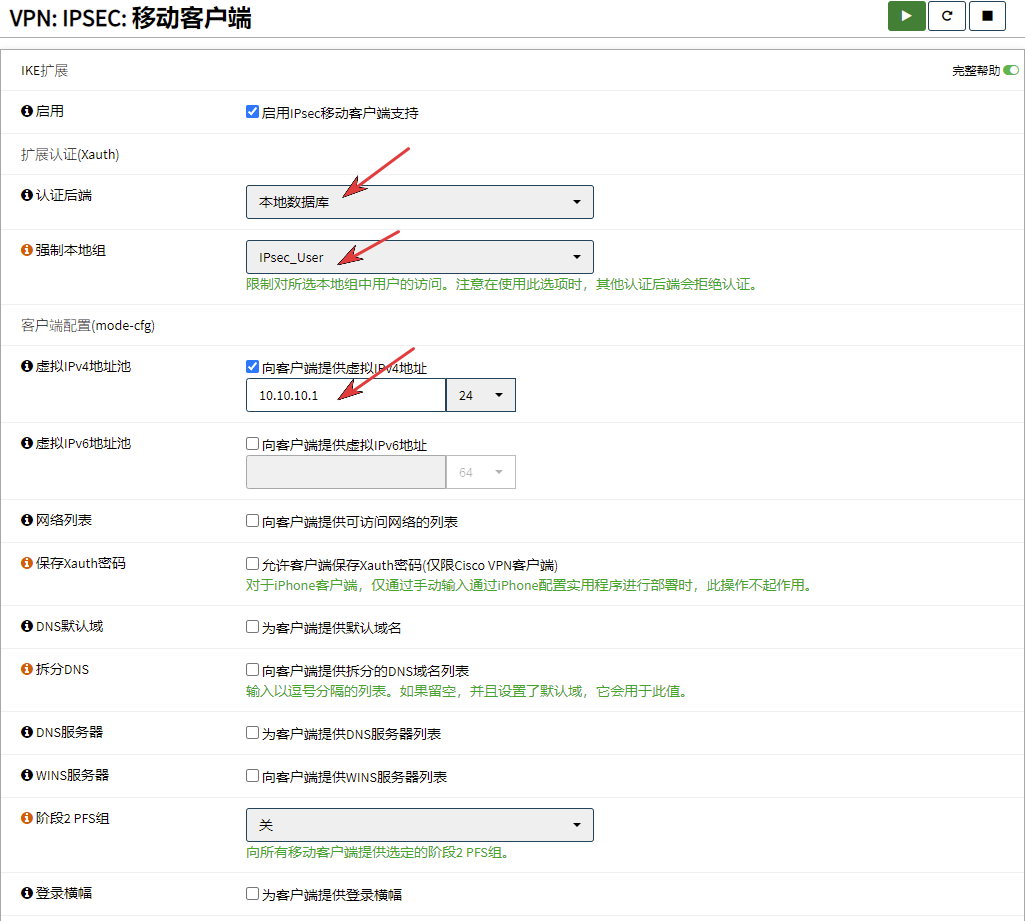

移动客户端配置

导航到VPN>IPsec>移动客户端菜单,设置以下参数:

- 启用 IPsec 移动客户端支持

- 用户认证:本地数据库

- 强制本地组:IPsec_User

- 选中向客户端提供虚拟IP地址,注意:这里的地址不能是防火墙上任何已设置的地址。

- 其他选项保持默认。

IPSec阶段1设置

保存移动客户端配置后,会提示创建阶段1配置。阶段1参数如下:

- 连接方式:开始流量

- 密钥交换版本选auto或V1

- 认证方法:Mutual PSK + Xauth

- 我的标识符:我的IP地址

- 输入预共享密钥,须与前面添加的远程访问用户的IPsec预共享密钥相同。

- 加密算法:AES256\SHA1

- DH密钥组:1024

- 生存时间:86400

- 设置策略:必须选中。解决在VPN成功连接后,不能远程访问的问题。

- NAT穿越:启用

其他选项参照下图进行设置

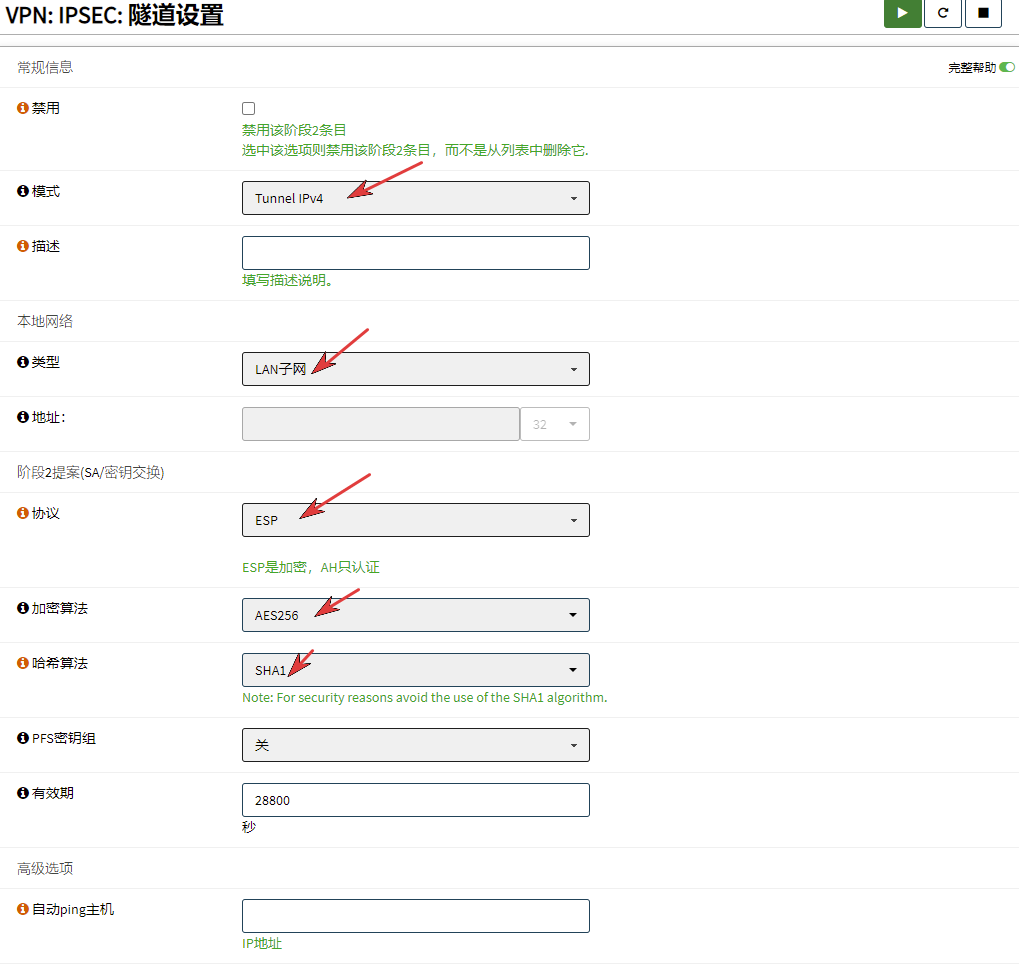

IPSec阶段2设置

保存IPSec阶段1设置后,在列表右侧,点击“+”添加阶段2条目:

- 模式:IPv4隧道

- 本地网络:LAN 子网

- 密钥交换协议:ESP

- 加密及哈希算法AES256\SHA1

- PFS密钥组:关

- 有效期:28800

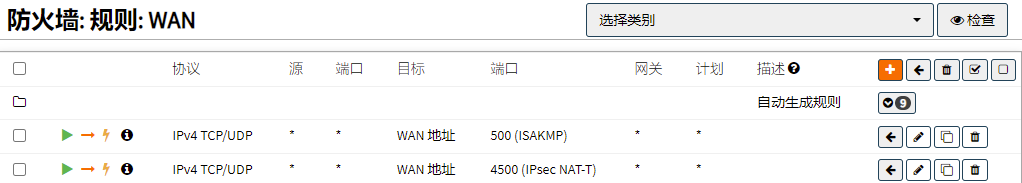

防火墙规则配置

转到防火墙>规则,添加以下防火墙规则

在IPsec选项卡上,添加一条any to any规则,如下图所示:

在WAN选项卡上,放行UDP500和4500端口,如下图所示:

至此,OPNSense上的IPsec VPN配置完成。

手机端设置

以下为IOS上的配置。转到设置>VPN,点击下面的添加VPN配置,输入各项VPN参数:

- 服务器:OPNSense防火墙的公网IP

- 账户密码:添加的远程用户和密码

- 密钥:在阶段1中设置的预共享密钥

- 其他选项留空

保存后,在状态的右则,滑动连接按钮即可。

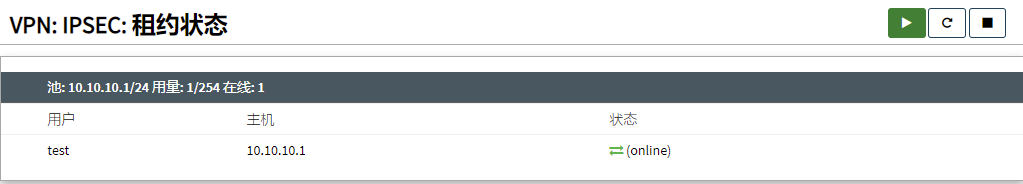

测试连接

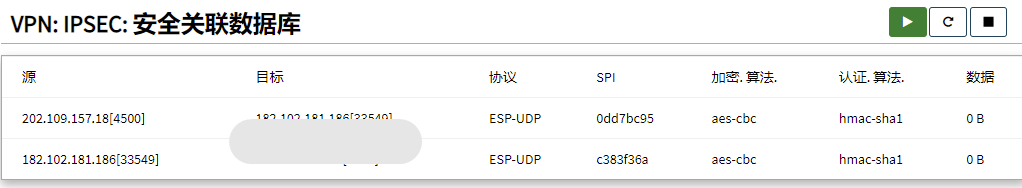

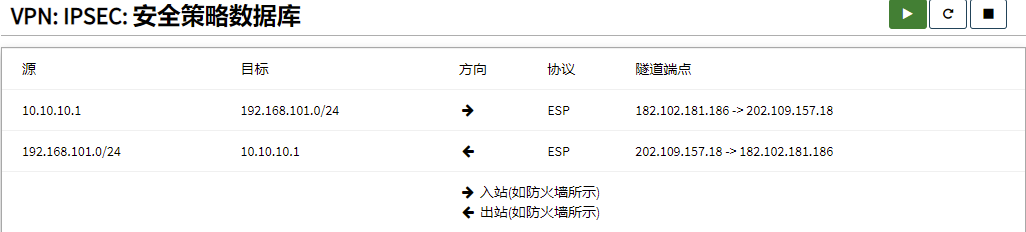

导航到VPN>IPsec>,可以查看VPN的连接状态:

在手机端,输入防火墙的LAN访问地址,检查是否能正常远程访问OPNsense防火墙。

注意,连接VPN后,手机端将无法访问其他网络。

添加评论